CopyRight©2019 ct96006.cn All Right Reserved 渝ICP备20008086号-41

《Specula》工具新发现:转换Outlook为C2信号,实现Win10/Win11远程代码执行

近日消息,TrustedSec最新发布Specula工具,该工具革新了安全领域,能使Outlook转变为C2通信信标,在Windows系统中实现远程代码执行,强化了网络安全测试的能力。

注:C2 信标(beacon)是指 C2 代理回调在 C2 服务器上运行的侦听器的过程,它是一种恶意软件与 C2 (命令与控制) 服务器之间的定期通信方式(通信机制)。

当恶意软件感染目标系统后,它需要与控制服务器(C2 服务器)建立连接,以获取控制命令和更新;但是 C2 服务器不会持续发出命令,所以恶意软件就需要采取一定机制定期与 C2 服务器通信,并确认连接状态和获取新命令,这个过程可以通过 Beacon (信标) 来进行。

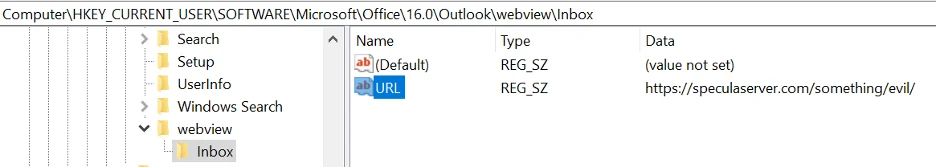

本次曝光的 C2 框架工作原理是利用 2017 年 10 月修补的 Outlook 安全功能绕过漏洞 CVE-2017-11774,使用 WebView 创建自定义 Outlook 主页。

微软尽管已经修复了该漏洞,并移除了显示 Outlook 主页的用户界面,但攻击者仍可利用 Windows 注册表值创建恶意主页,即使在安装了最新 Office 365 版本的系统上也能实现破解。

正如 Trusted 解释的那样,Specula 完全在 Outlook 的情境中运行,它的工作原理是通过注册表键值设置自定义 Outlook 主页,然后调用交互式 Python 网络服务器。

非特权威胁行为者可以访问以下路径:

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Outlook\WebView

在该路径下的 Outlook WebView 注册表项中设置一个 URL 目标,将其指向一个受其控制的外部网站。

由攻击者控制的 Outlook 主页可提供自定义 VBscript 文件,攻击者可利用这些文件在受攻击的 Windows 系统上执行任意命令。

Outlook启用实时预览功能教程分享

Outlook是一套基于Windows操作系统的强大办公软件套件,里面有很多实用性的功能,那么Outlook怎么启用实时预览功能?下面就一起来看看吧。

Outlook启用实时预览功能教程分享

1、双击进入软件,点击左上角的"文件"选项。

2、进入到新的窗口界面后,点击左侧栏中的"选项"。

3、然后找到右侧中的"启用实时预览",将其小方框勾选上就可以了。

Outlook关闭附件预览功能方法介绍

Outlook是一款免费的邮件应用,能够帮助用户快速的收发文件、管理联系人、安排日程,那么Outlook怎么关闭附件预览?有什么技巧?下面就一起来看看吧。

Outlook关闭附件预览功能方法介绍

1、双击打开软件,点击左上角的文件。

2、接着点击新页面左侧栏中的选项。

3、进入到新的页面后,点击左侧栏中的信任中心,然后点击右侧中的信任中心设置选项。

4、在打开的窗口中,点击左侧栏中的附件处理,最后找到右侧中的关闭附件预览,并将其小方框给勾选上就可以了。

《7-Zip》现高危漏洞,能绕过Win10/Win11 MoTW传播恶意软件

下一篇:《微博》致歉并优化:设计瑕疵导致编辑痕迹未显示,现已升级完善呈现

-

Outlook邮件自动存档设置教程分享04-05

编辑:96006资源网

-

Outlook签名设置教程分享02-07

编辑:96006资源网

-

Outlook关闭重点收件箱方法介绍09-25

编辑:96006资源网

-

Outlook禁用加载项操作步骤分享03-10

编辑:96006资源网

-

《微博》发力打击谣言,清剿“马斯克亿元北京购房”等66类不实信息,清理相关违规内容7893条12-02

编辑:96006资源网

-

微软Windows 11隐秘更新:个性化设定再升级,轻松解锁托盘时钟秒针显示新方式08-14

编辑:96006资源网